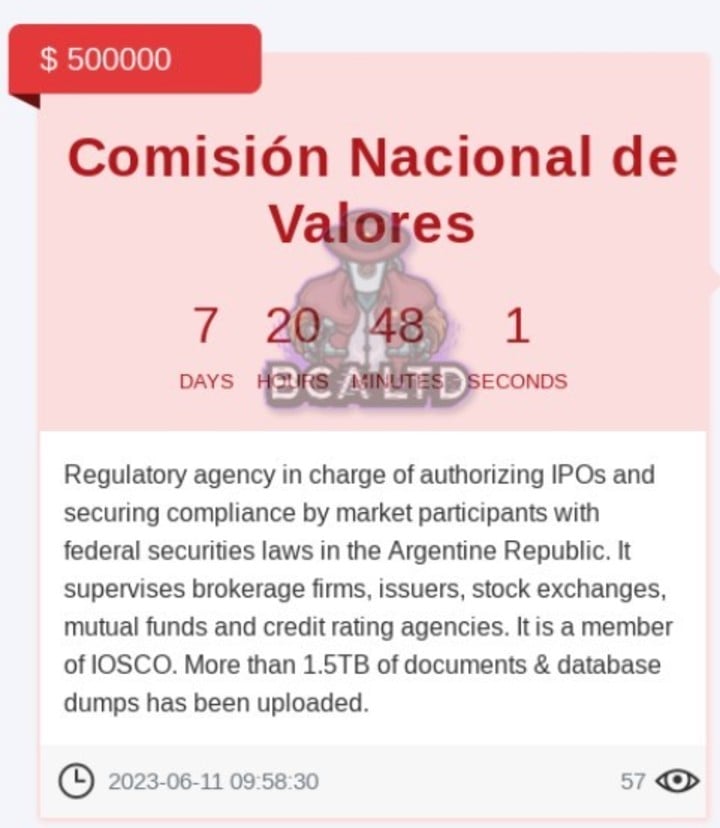

Un grupo de ciberdelincuentes asegura tener 1.5 TB (1.500 gigabytes) de información de la Comisión Nacional de Valores (CNV), el organismo oficial que supervisa los mercados en todo el país. Medusa, el mismo cártel de ransomware que encriptó datos de Garbarino en marzo de este año, pide 500 mil dólares y da un plazo de una semana para publicar los datos.

El ransomware es un tipo de programa malicioso (malware) que encripta la información de una víctima para pedir un rescate en dinero (criptoactivos) para devolver el acceso. Además, si el usuario no paga, los datos se publican en la dark web para dañar la reputación de la entidad afectada.

Esta modalidad de delito creció durante los últimos años, sumando víctimas de todo el espectro público en el mundo. En Argentina, el Senado de la Nación, el Poder Judicial de Córdoba, la Dirección Nacional de Migraciones y distintos ministerios fueron afectados por ransomware. En el ámbito privado, OSDE, Ingenio Ledesma y, recientemente, la empresa que maneja el sistema de descuentos en las farmacias de todo el país (Bizland – Farmalink).

Durante la mañana de este domingo, el grupo Medusa subió a su sitio en la dark web el anuncio con la CNV como víctima. Allí aseguran tener 1.5 TB de datos y solicitan de piso 500 mil dólares para no publicar la información.

Clarín se contactó con la CNV, pero la entidad prefirió no hacer declaraciones sobre la situación al momento de la publicación de este artículo. Varias horas después, emitieron un comunicado en el que confirmaron que el ataque de ransomware ocurrió el pasado 7 de junio y que fue el grupo Medusa. Aseguraron que la información tomada por los atacantes «es de carácter público» y que realizarán una denuncia penal.

Qué información dicen haber encriptado

«Tenemos pocos datos sobre quién está detrás de la operación o dónde tiene su sede, pero hay algunas pruebas que indican vínculos con Rusia o Ucrania«, arriesgó. Según Crowdstrike, Turquía sería otro país con el cual tienen vínculos.

“Medusa ha listado entre sus víctimas a petroleras, aeronáuticas, casinos, organismos públicos, clínicas, escuelas e iglesias. En Argentina listó a Garbarino y este domingo, a la Comisión Nacional de Valores cuyo sitio estuvo en mantenimiento hace tan sólo 72 horas atrás”, explicó a Clarín Mauro Eldritch, analista de amenazas de Birmingham Cyber Arms.

Entre las distintas modalidades que tienen para operar, los criminales suben, un “file tree”, esto es, la representación visual de los archivos y su jerarquía (carpetas, imágenes, PDFs, ejecutables, etc.). Allí se puede ver en la dark web una previsualización de la información robada.

“Analizando el filetree vemos que se trataría de una filtración que abarca 8 volúmenes: uno etiquetado como principal y 2 como bases de datos SQL. Allí se puede ver nombres que hacen referencia al BackOffice de Prensa, Bolsa de Reportes, Calificadoras, Fideicomisos, Fondos Comunes, ‘Invertir’, RRHH, Registro, RESOL, CNV y CNVWeb, todas aludiendo también en su nombre que pertenecen a entornos de Producción”, analizó el experto en amenazas.

“También hay nombres que refieren a información financiera, de recursos humanos, escaneos de documentos, y hasta planos en formato CAD. En los demás encontramos directorios que mencionan Informes de la DyEMC, Intranet de la CNV, Comité de Seguridad, Comunicación Interna, Denuncias, Directorio de Prensa, Fichas de Sociedades, GDE, mesa Fintech, Mercosur, e incluso información sobre CEDEARS”, siguió.

Hay algunos nombres que también son preocupantes en cuanto a la seguridad de la información que maneja la CNV: “Particularmente uno de los volúmenes contiene información crítica de seguridad sobre la infraestructura, mencionando Logs de Firewalls y Proxies, incluyendo uno de la DMZ de ARSAT”.

“Como cierre, hay hasta una carpeta que lista archivos en texto plano (DOC, PDF, Excel) con claves del organismo”, cerró. Esto, de corresponderse con contraseñas, reviste una pésima práctica de seguridad informática: guardar contraseñas en archivos de texto.

Que aparezcan listados en el sitio de los cibercriminales significa, así, que se abren las negociaciones para no publicar la información. Los grupos de ransomware realizan una doble extorsión: primero, encriptan los datos para volverlos inaccesibles. Si la víctima tiene backup para recuperarlos, entonces la segunda amenaza aparece para exponer su reputación publicando todos los datos robados.

Cómo manejar el ransomware

“No obstante, por la regulación que ellos mismos tienen para algunos de sus regulados, se infiere que tienen personal que entienden de ciberseguridad. La pregunta sería si ellos mismos la aplican para su organismo (tienen una normativa desde 2017 sobre el tema)”, agrega la experta en regulaciones sobre seguridad de la información.

La situación del ransomware es una gran preocupación en empresas y gobiernos de todo el mundo. A pesar de que la rentabilidad de este negocio criminal bajó de 2021 a 2022 -según un estudio de Chainanalysis, pasó de 766 millones de dólares a 457-, los ataques y las nuevas cepas están en crecimiento.

Según la empresa de ciberseguridad inglesa NCC Group, la cantidad de incidentes está en alza: 459 registrados en marzo, lo que representa un incremento del 91% comparado con el mismo período del año anterior. Y estos datos siempre están subrepresentados, debido a la naturaleza ilícita del ransomware.

Así, la ciberseguridad se tornó crucial durante los últimos años debido a la gran cantidad de incidentes registrados. Se trata de un rubro en el que además, según diversos relevamientos, faltan profesionales especializados: se estima que en la actualidad hay 3.4 millones de puestos sin cubrir en ciberseguridad en el mundo, y más de 500 mil de esas vacantes se encuentran en Latinoamérica. Los cibercriminales aprovechan esta situación.