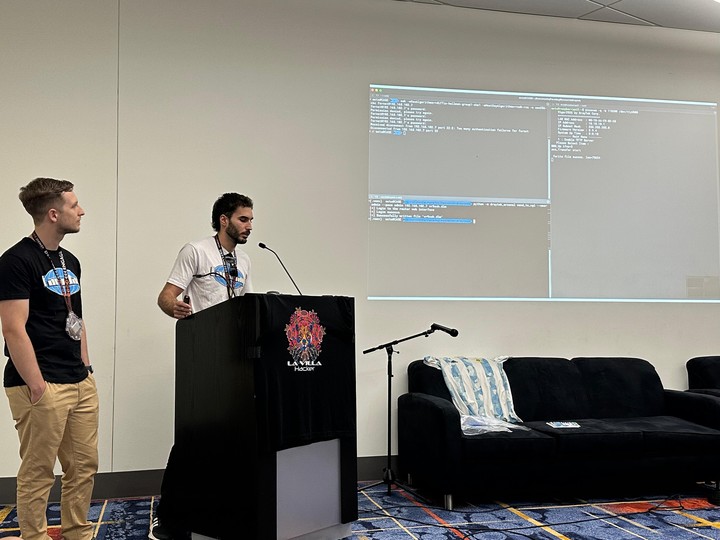

Dos hackers argentinos expusieron este sábado una serie de fallos de seguridad que afectan al menos a 500 mil routers de la marca taiwanesa DrayTek. Fue en una charla presentada en “La Villa Hacker”, un espacio en español que debutó este año en DEF CON, una de las conferencias de hackers más grandes del mundo.

Se trata varias vulnerabilidades que son graves porque, mediante ellas, un atacante podría obtener acceso a una red interna, interceptar y manipular el tráfico.

“La investigación comenzó cuando un cliente de Faraday sufrió un incidente con malware y solicitó ayuda para resolver la situación. Durante la evaluación, descubrimos que varios routers DrayTek estaban desactualizados y vulnerables”, explicó a Clarín Octavio Gianatiempo, investigador de la empresa de ciberseguridad argentina Faraday. Junto al investigador Gastón Aznarez, además de explicar el problema, demostraron el paso a paso de la explotación.

“El primer paso fue realizar ingeniería inversa sobre el firmware del dispositivo, lo que implicó descomprimir y desencriptar el sistema operativo que corre. A través de este análisis profundo, descubrimos varias vulnerabilidades significativas, siendo la más destacada la posibilidad de instalar módulos de código en el sistema operativo del router. Esta capacidad permitiría a un atacante ejecutar programas maliciosos de forma persistente en el dispositivo, resistiendo incluso reinicios y actualizaciones, lo que representa una grave amenaza de seguridad”, siguió el analista.

La «persistencia» es un activo muy buscado por los atacantes: no sólo poder entrar a un equipo, sino tener acceso continuo (y, en el mejor de los casos, sin ser detectado).

El fallo es sobre lo que se conoce como dispositivos «edge» de la marca. Se trata de un tipo de hardware “que se encuentra en el límite de una red y actúa como una frontera entre la red local y la red externa”, agrega Aznarez. “Los routers son un ejemplo típico de dispositivos edge y son atractivos para los atacantes porque, al comprometerlos, pueden obtener acceso a la red interna, interceptar y manipular tráfico de red, y lanzar ataques adicionales desde una posición estratégica”, complementó.

Octavio Gianatiempo (izquierda) y Gastón Aznarez, de Faraday. Foto: Gentileza Eduardo Chavarro (La Villa Hacker)Faraday ya tiene un historial en dar a conocer vulnerabilidades. El año pasado, en DEF CON 32, hicieron pública una investigación sobre cómo modificar el stream de video de un modelo de cámaras de Ezviv muy vendidas en América Latina. En 2022, dieron una charla en uno de los escenarios principales sobre una falla crítica en el sistema de desarrollo de Realtek, una empresa que fabrica semiconductores y que impactaba routers de todo el mundo, incluyendo algunos de los modelos de routers más vendidos de América Latina.

Octavio Gianatiempo (izquierda) y Gastón Aznarez, de Faraday. Foto: Gentileza Eduardo Chavarro (La Villa Hacker)Faraday ya tiene un historial en dar a conocer vulnerabilidades. El año pasado, en DEF CON 32, hicieron pública una investigación sobre cómo modificar el stream de video de un modelo de cámaras de Ezviv muy vendidas en América Latina. En 2022, dieron una charla en uno de los escenarios principales sobre una falla crítica en el sistema de desarrollo de Realtek, una empresa que fabrica semiconductores y que impactaba routers de todo el mundo, incluyendo algunos de los modelos de routers más vendidos de América Latina.

El alcance de la vulnerabilidad y cómo mitigarlo

A nivel técnico, el router corre sobre lo que se llama RTOS: “El Real-Time Operating System es un sistema operativo de tiempo real. A diferencia de los sistemas operativos de uso general, un RTOS está especializado en gestionar y ejecutar tareas específicas con alta precisión temporal y previsibilidad. En el caso de los routers, el RTOS está optimizado para tareas de red, gestionando el tráfico de datos y asegurando un rendimiento eficiente y consistente”, explicó Aznarez.

“Durante la investigación, descubrimos que las actualizaciones de los routers DrayTek incluyen, además del RTOS, módulos para este sistema operativo. Pero además, descubrimos que tiene la posibilidad de instalar estos módulos de forma dinámica mientras el router está en funcionamiento. Esto permite al fabricante y, potencialmente, a los atacantes, modificar y extender las funcionalidades del RTOS. La capacidad de instalar estos módulos facilita a los atacantes la capacidad de persistencia en el dispositivo, incluso tras reinicios y actualizaciones del firmware, lo que representa una amenaza significativa para la seguridad de la red”, siguió.

Cuando se encuentran este tipo de vulnerabilidades, hay dos preguntas clave. La primera es qué alcance tiene y, la segunda, si hay un parche para arreglarlo.

En cuanto al alcance, explicó Gianatiempo: “Actualmente, más de 500,000 routers DrayTek están expuestos a Internet, según el análisis de la plataforma Shodan. Estos dispositivos son potencialmente vulnerables ya que, para explotar esta falla de seguridad es necesario estar autenticado”.

“A pesar de esto, tiene un alcance significativo debido a varios factores: la gran cantidad de dispositivos potencialmente vulnerables; la frecuencia con que las passwords predeterminadas no son modificadas por los usuarios; la posibilidad de combinar esta vulnerabilidad con otras previamente reportadas para obtener acceso sin credenciales a routers desactualizados; y la complejidad y falta de transparencia del sistema operativo (RTOS), que puede ocultar nuevas vulnerabilidades que permitan el acceso no autorizado. Estos factores facilitan que individuos con malas intenciones puedan descubrir y explotar esta falla para tomar control de estos dispositivos de forma persistente y remota”, complementó.

Tras la explicación, los hackers hicieron una demo. Foto: Gentileza Eduardo Chavarro (La Villa Hacker)En relación a la mitigación, agregaron los especialistas: “En Faraday desarrollamos, como prueba de concepto, un módulo para el sistema operativo del router que permite verificar que el resto de los módulos instalados en el dispositivo sean legítimos y creados por el fabricante. Este módulo compara los módulos instalados contra una base de datos previamente creada para asegurarse de que son auténticos”.

Tras la explicación, los hackers hicieron una demo. Foto: Gentileza Eduardo Chavarro (La Villa Hacker)En relación a la mitigación, agregaron los especialistas: “En Faraday desarrollamos, como prueba de concepto, un módulo para el sistema operativo del router que permite verificar que el resto de los módulos instalados en el dispositivo sean legítimos y creados por el fabricante. Este módulo compara los módulos instalados contra una base de datos previamente creada para asegurarse de que son auténticos”.

“El objetivo de esta prueba de concepto es demostrar que es posible mejorar la observabilidad y la detección de amenazas en estos dispositivos, algo que actualmente no permiten de manera adecuada. La solución ideal sería que el fabricante implementara una medida integral en el sistema operativo para abordar esta vulnerabilidad de forma completa y detectar su explotación, aumentando así la seguridad y reduciendo el riesgo de ataques persistentes”, cerró Aznarez.

DrayTek desarrolló un parche para arreglar estos problemas, por lo que quienes tengan estos equipos deberían actualizarlos.

El bonus track de DEF CON: Pokémon en el «badge»

Todos los años, DEF CON tiene un equipo dedicado a elaborar la credencial de acceso que se consigue con la compra de la entrada (460 dólares en efectivo, 480 con tarjetas). La particularidad es que, a diferencia de una tarjeta tradicional, suele tratarse de un «badge» interactivo.

En este caso, se trata de una pequeña computadora que tiene un juego incluido al estilo Pokémon, que sirve también como mapa del enorme Centro de Convenciones de Las Vegas.

No pasó mucho tiempo para que distintos asistentes comenzaran a hackearlo: «Jota» Tomás y Nacho Nieva, dos desarrolladores argentinos, le instalaron Pokémon, en parte motivados por la similitud del juego de DEF CON.

El «badge» o credencial de DEF CON 32 para poder asistir: lograron instalarle Pokémon. Foto: Juan Brodersen“En el evento, vimos que el badge tenía una memoria SD y que el juego que diseñaron en DEF CON corría arriba de un emulador de Game Boy llamado uGB. Como el emulador permitía elegir otro juego, quisimos probarlo inmediatamente. Conectamos el emulador a la computadora y vimos que había varios archivos, soundtracks y más, pero fuimos a lo que nos interesaba: correr un Pokémon”, contó a este medio “Jota”.

El «badge» o credencial de DEF CON 32 para poder asistir: lograron instalarle Pokémon. Foto: Juan Brodersen“En el evento, vimos que el badge tenía una memoria SD y que el juego que diseñaron en DEF CON corría arriba de un emulador de Game Boy llamado uGB. Como el emulador permitía elegir otro juego, quisimos probarlo inmediatamente. Conectamos el emulador a la computadora y vimos que había varios archivos, soundtracks y más, pero fuimos a lo que nos interesaba: correr un Pokémon”, contó a este medio “Jota”.

“Bajamos la ROM y de ahí la cargamos, además de bajar la del juego de DEF CON para hacerle minería de datos y saber qué secretos oculta”, cerró, mientras mostraba cómo corría el juego de Game Freak (Nintendo) lanzado en 2000.